Vuelve el virus de la Policía que trata de robarte tus contraseñas

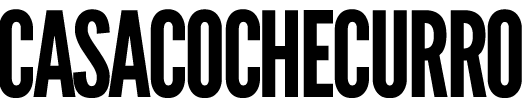

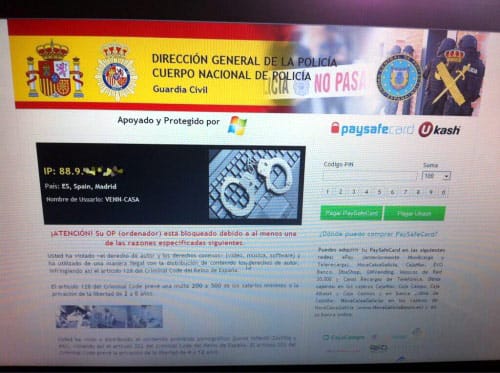

La Policía Nacional alerta de dos nuevas oleadas de virus que suplantan a la Policía para estafar a usuarios de Internet. La primera de las amenazas se difunde mediante oleadas de spam y simula una citación de la Audiencia para comparecer por “un asunto de interés”, emplazando al usuario a abrir un archivo que se instala en el equipo con el objetivo de capturar su información bancaria. El virus de la Policía “se infecta” habitualmente al descargar algún contenido de la red y bloquea el ordenador mostrando una pantalla con un supuesto mensaje de la Policía en el que se acusa al receptor de haber realizado descargas ilegales o bien de acceder a páginas de pornografía infantil, y que obliga a la víctima al pago de una multa para restaurar el equipo. La Policía Nacional recuerda que NUNCA solicita el pago de multas ni notifica ningún tipo de comparecencia a través de Internet.

Recientemente se ha detectado una nueva campaña de phishing con una actualización del “virus de la falsa notificación”. Los receptores reciben un correo electrónico con el asunto “NOTIFICACIÓN DE ASISTENCIA EN LA AUDIENCIA”, que suplanta la identidad de la policía española a través de la cuenta policia@policia.es. Este e-mail insta a los usuarios a descargarse un keylogger bajo el nombre “notificación.scr”. El archivo lo que hace es detectar cuando en el navegador visita páginas de entidades bancarias y se activa. En el momento que se introducen las claves bancarias las captura y las envía a los delincuentes.

Si se recibe este correo electrónico lo mejor es borrar directamente el mensaje y en ningún caso abrir el archivo. Si se ha hecho clic en el enlace, debería verificarse que no se haya instalado nada en el ordenador (el link no siempre ha estado operativo). Finalmente, es importante analizar el equipo con un antivirus para comprobar que no está afectado.

La Policía nunca solicita el pago de multas

La segunda oleada afecta al denominado “virus de la Policía”. Este malware, que se adquiere generalmente al descargar contenidos de la red o al acceder a determinadas páginas web, bloquea el ordenador y solicita el pago de una multa de 100 euros por supuestamente haber descargado piezas musicales de forma ilegal y/o por el acceso a páginas de pornografía infantil. El virus bloquea el equipo infectado y exige abonar una multa mediante un mensaje presuntamente emitido en nombre de la Policía y de la SGAE. Su contenido informa también de las consecuencias penales de esta actividad y de la necesidad de pagar la citada sanción para desbloquear su PC y evitar otras sanciones.

Consejos para no ser víctima de estos “ataques”:

1. Instalar un antivirus y actualizarlo con frecuencia

2. Actualizar aplicaciones (sistema operativo, procesadores de texto, navegadores, etc.,)

3. No ejecutar programas desconocidos 4. No acceder a links acortados cuya procedencia o fiabilidad desconocemos

5. No navegar por páginas web inseguras

Para cualquier duda o resolver incidencias, pueden también consultar con el servicio gratuito de gestión de incidentes de la Oficina de Seguridad del Internauta (OSI), gestionado desde INTECO (Ministerio de Industria), organismo que ha colaborado en la desactivación de los servidores en los que se encontraba alojado el malware.

El ‘Virus de la Policía’, el que te pide 100 euros para pagar una multa por descargar contenidos, uno de los más activos del primer trimestre de 2012

Una de las últimas trampas que esconde Internet es el aumento de ataques de técnicas de ramsonware, con especial protagonismo del llamado “Virus de la Policía”. Este ejemplar utiliza el logo y las banderas de las fuerzas de seguridad de distintos países para hacer creer al usuario que su ordenador ha sido bloqueado por visitar contenidos inapropiados o realizar descargas. Para desbloquearlo solicita el pago de una multa por valor de 100 euros. La realidad es que estos mensajes son mostrados por el troyano y en ningún caso proceden de las fuerzas de seguridad. PandaLabs acaba de publicar el primer Informe Trimestral de 2012 que recoge el incremento de ataquees como el del ‘Virus de la Policía’ y otors. En este trimestre se han creado 6 millones de nuevos ejemplares de troyanos, siguiendo la línea de crecimiento de otros años.

El dato más destacado es que los troyanos han vuelto a batir su propio récord, ocupando el 80 % de las nuevas muestras de malware creadas. En 2011, los troyanos “sólo” suponían el 73 % del total de muestras de malware. Gusanos y virus ocupan la segunda y tercera posición con porcentajes de 9,30 % y 6,43 % respectivamente. Es también relevante el hecho de que estas dos categorías han cambiado su posición respecto al Informe Anual de 2011, en el que los virus tenían un porcentaje bastante más alto (14,24 %) y los gusanos eran terceros con algo más del 8 %.

En cuanto a las infecciones por tipo de malware en este primer trimestre del 2012, las primeras posiciones coinciden con las nuevas muestras creadas. “Troyanos, gusanos y virus están a la cabeza de infecciones por tipo de malware. En el caso de los gusanos, observamos que a pesar de que se hayan encontrado más de un 9 % de nuevas muestras, este tipo de malware sólo provoca un 8 % de infecciones.

Este dato nos llama la atención ya que los gusanos, gracias a su capacidad de propagación, tradicionalmente provocaba un mayor índice que infección. En cualquier caso esto viene a corroborar cómo la época de las grandes epidemias masivas de gusanos ha dejado lugar a una masiva epidemia silenciosa de troyanos, arma preferida para el robo de información de los usuarios”, destacan desde el laboratorio antimalware de Panda Security.

China, una vez más, en el primer lugar en el ranking de países con mayor número de PCs infectados.

La media de PCs infectados nivel mundial se sitúa en el 35,51 %, bajando más de 3 puntos respecto a los datos de 2011, según los datos de Inteligencia Colectiva de Panda Security. China, es nuevamente el país con mayor porcentaje de PCs infectados con un 54,10 %, seguido de Taiwán, y de Turquía. En cuanto a los países con menor índice de ordenadores infectados, 9 de 10 son europeos. Únicamente Japón está en la lista de los países por debajo del 30 % de PCs infectados. Suecia, Suiza y Noruega son los países que ocupan las primeras plazas.

El trimestre de un vistazo

En el informe de PandaLabs del primer trimestre de 2012 destaca las amenazas creadas para el sistema operativo de Google, Facebook, como red social preferida por los ciberdelincuentes, el caso Megaupload, la ciberguerra y las diferentes acciones de Anonymous y LulzSec.

“Aunque nos queda por delante la mayor parte del año, 2012 parece que seguimos con la misma tendencia de años anteriores”, comenta Luis Corrons, Director Técnico de PandaLabs. “Los ciberdelincuentes continúan dispuestos a robar todo de tipo de información para enriquecerse a costa de los ciudadanos”, añade Corrons.

Si recibe un email de Correos con el asunto “Notificación multa de tráfico”, no lo abra porque es un virus

La empresa estatal Correos ha indicado que ha detectado una práctica delictiva en unos correos que están llegando a diferentes usuarios con el asunto “notificación multa de tráfico” y en su contenido aparece incrustado el logo de Correos ‘online’. Se trata de la última práctica de phising que busca estafar a los usuarios que lo abran.

Correos ha detectado que está circulando por Internet un correo electrónico que utiliza de forma fraudulenta el nombre y la imagen de la empresa postal con el objetivo de estafar a los usuarios que lo reciban, una práctica delictiva en el ámbito informático conocida como phishing.

El correo, que proviene de la cuenta info@correos.es, indica en el asunto “notificación multa de tráfico” y en su contenido aparece incrustado el logo de Correos online y el siguiente texto: “te ha llegado una nueva carta con la nueva modalidad de Correos online”.

Según indica Correos en un comunicado, el correo simula llevar como archivo adjunto una carta en formato .pdf que en realidad esconde un enlace a una página externa, con intención de infectar los equipos para robar credenciales bancarias.

Además, al final del correo se incluye el sello de “McAfee Secure” para confundir más al destinatario. Correos alerta de que ese correo electrónico no ha sido generado por la empresa postal y debe ser eliminado sin pinchar en los enlaces, e informa, además, que las direcciones de correo electrónico destinatarias no han sido obtenidas de sus sistemas.

Tras las detenciones de los autores del ‘virus de la Policía’, se multiplican las infecciones

La detención de los ciberdelincuentes responsables del malware del ‘virus de la Policía’ no ha supuesto el final de esta infección, que tras las pesquisas policiales el virus en cuestión no ha hecho más que multiplicar las infecciones por dos, desde la detención del cabecilla de la banda en Dubai. Los datos registrados por PandaLabs, el laboratorio antimalware de Panda Security, desde diciembre de 2012 hasta mediados de febrero de 2013 destacan que “se ha doblado el número de ordenadores infectados”.

La detención del cabecilla ruso de la banda en Dubai, llevaba a cabo gracias al buen trabajo conjunto de la Brigada de Investigación Tecnológica (BIT) de la Policía Nacional, en colaboración con Europol e Interpol, no ha impedido que este tipo de malware se siga propagando. “La banda detenida manejaba más de un millón de euros al año, procedentes del dinero que obtenían de sus víctimas”, afirma Luis Corrons, Director Técnico de PandaLabs. “Sin embargo, las infecciones siguen creciendo. Podemos afirmar que nos encontramos ante un número indeterminado de bandas que llevan a cabo el mismo tipo de ataque”.

El ‘virus de la Policía’ sigue activo

Esta “epidemia” de malware continua infectando a cientos de miles de equipos en todo el mundo, utilizando el miedo y el chantaje como una forma de extorsión. Es un modelo muy lucrativo que ha ido evolucionando y cambiando de técnicas como, por ejemplo, la supuesta grabación de imágenes que se capturan por la webcam en tiempo real.

De hecho, y a través de un estudio realizado por PandaLabs sobre 2 de las familias de malware protagonistas de estos ataques, desde que se produjo la detención del cabecilla de esta banda en diciembre de 2012, el número de intentos de infección detectados se ha multiplicado por dos hasta mediados de febrero, pasando de apenas 2.500 a más de 5.000.

La mayoría de las estas infecciones se llevan a cabo mediante los conocidos “exploit kits”, herramientas que utilizan las bandas de ciberdelincuentes para infectar los ordenadores de los usuarios con la simple visita a una página web comprometida, sin que el usuario haga nada excepcional. Los ciberdelincuentes hacen uso de determinados agujeros de seguridad presentes en aplicaciones de los PCs de los usuarios, estando entre las favoritas de los ciberdelincuentes algunas tan populares como Java o Adobe. En la actualidad, existen muchas familias del Virus de la policía que siguen infectando a los usuarios, todas ellas detectadas por PandaLabs como Trj/ransom.AB.

Cómo evitar el ‘virus de la Policía’

Para evitar ser víctimas de estas bandas de ciberdelincuentes, el usuario debe seguir una serie de unas sencillas recomendaciones: actualizar todo el software de su equipo, incluyendo el sistema operativo y todos los programas que tenga instalados; PandaLabs aconseja deshabilitar los complementosJava del navegador, y en caso de no utilizarlo para ninguna aplicación, desinstalarlo del ordenador.

Desde Panda Security, The Cloud Security Company se ha desplegado una tecnología en Panda Cloud Antivirus que permite bloquear las infecciones que utilizan alguna vulnerabilidad de las que el Virus de la Policía se aprovecha, incluso aunque ésta sea desconocida.

El ‘virus de la Policía’ sigue funcionando e infectando ordenadores

El denominado “virus de la Policía” sigue infectando ordenadores, por lo que el Grupo de Seguridad Lógica de la Policía Nacional continúa la investigación para detener la propagación del “ransomware” que está infectando ordenadores de todo el mundo con una modalidad de malware que bloquea el ordenador y exige el pago de una supuesta multa por visionar contenidos delictivos o realizar descargas ilegales. Los especialistas del Grupo de Seguridad Lógica de la BIT están dirigiendo esta operación que permanece abierta y en la que se esperan resultados en breve en otros países gracias a la información facilitada por la Policía Nacional.

Actualmente, junto con España, hay otros 22 países en donde se está desarrollando esta investigación contra el virus-troyano: Canadá, Estados Unidos, Emiratos Árabes, Irán, Rusia, Austria, Bélgica, Suiza, Alemania, Dinamarca, Finlandia, Francia, Grecia, Irlanda, Italia, Luxemburgo, Holanda, Malta, Portugal, Rumania, Suecia y Reino Unido. Una investigación q está judicializada por el Juzgado Central de Instrucción núm. 3 y la Fiscalía de la Audiencia Nacional y que ha sido coordinada por EUROPOL e INTERPOL. El ransomware actúa en función de parámetros pre-fijados de navegación web, relacionados con la actividad de la víctima a través de la Red y de su geo-localización, bloqueando el equipo y activando una ventana emergente (como las de las imágenes) que variará dependiendo del país en el que se encuentre.

Este Grupo investiga todos los hechos que suponen la vulneración de las medidas de seguridad de los sistemas informáticos. Son los delitos conocidos coloquialmente como “delitos de los hackers”. Entre ellos destacan las intrusiones informáticas, un tipo de ataque cuya la finalidad es causar daños o bien descubrir o apoderarse de datos protegidos, incurriendo en delitos de daños o descubrimiento y revelación de secretos. También investigan la difusión de virus o programas maliciosos que pretenden obtener algún beneficio, ya sea económico o bien de datos contenidos en las máquinas o sistemas atacados, o los ataques de denegación de servicios (DDOS) que consiste en saturar con múltiples peticiones un servidor para impedir que realice su función.

Hackers y otros cibercriminales

Los especialistas del Grupo de Seguridad Lógica realizaron durante 2012 una veintena de investigaciones que requieren un complejo trabajo policial que en muchas ocasiones se prolonga durante años e involucra a Cuerpos policiales de otros países, puesto que en los delitos en la Red no existen fronteras.

En julio del pasado año, el Grupo de Seguridad Lógica detenía a dos activos miembros del grupo LatinHackTeam expertos en el deface de páginas web de todo el mundo. Entre los objetivos de este grupo, que operaba con carácter internacional, se encontraban importantes instituciones y organismos de 58 países. La red hacktivista, a la que se atribuyen más de 14.000 ataques, ocupaba el cuarto puesto en el ranking mundial de ciberataques.

Analizaban y explotaban las vulnerabilidades de los sistemas de seguridad de los servidores para cambiar el aspecto de la web original. De este modo impedían el normal acceso al portal atacado mostrando junto con la firma del grupo un texto reivindicativo. Entre los organismos e instituciones víctimas de sus ataques estaban la NASA, los ministerios de defensa de Reino Unido y Francia, Telecinco, Telefónica o el Instituto de Estudios y Técnicas Educativas y de Formación del Profesorado En 2010 este grupo detuvo a dos personas por “hackear” una base de datos de un foro de Internet. Accedieron al servidor donde se alojaba y, mediante técnicas de hacking conocidas como inyección de SQL (Structured Query Language), sustrajeron documentos y comunicaciones privadas de los usuarios, más de 14.000 registrados.

Parte de la información sustraída, junto con la descripción de cómo acceder de forma fraudulenta a dichos archivos, fue publicada en otra página web, administrada por uno de los detenidos. Esta página, que fue clausurada por orden judicial, también exponía las vulnerabilidades de otros sitios de Internet, y en ella se publicó multitud de artículos sobre técnicas y herramientas de hacking, entre los que destacaba una recopilación de 32 packs de phising (falsificaciones de web de entidades bancarias preparadas para sustraer credenciales de usuarios de banca electrónica).

En mayo de 2008, estos ciberagentes detenían a cinco de los “hackers” más activos de la red y que habían atacado más de 21.000 páginas web, entre ellas la de Izquierda Unida. Estos “piratas informáticos” sustituían sin autorización los contenidos de las páginas atacadas con mensajes reivindicativos o de ciberprotesta, y habían “tumbado” también la web de una empresa de telefonía y sitios gubernamentales de EE. UU., Latinoamérica y Asia.

Consejos de seguridad

Mantener actualizados los sistemas de software y gestión y establecer contraseñas seguras -formadas por letras mayúsculas y minúsculas, números y símbolos- es fundamental para prevenir el acceso ilícito a los servidores. Además, es conveniente hacer copias de seguridad periódicas de los contenidos en otros dispositivos de almacenamiento independientes así como habilitar el registro de logs de acceso al servidor y a la página web. No hay que olvidar tampoco la instalación de antivirus y aplicaciones anti-malware.

En caso de ser infectado por el denominado “virus de la Policía”, se recomienda seguir los consejos de desinfección que aparecen en la web de la Oficina de Seguridad del Internauta de INTECO ( osi.es ), una página que recibió durante 2012 más de 750.000 visitas relacionadas con este virus. En el caso de sufrir un ataque deface hay que verificar su alcance para descartar otras acciones que pudieran suponer el control del mismo para otros fines delictivos –spam, botnets, malware…- y denunciarlo a la Policía.

La SGAE no te ha bloqueado el ordenador ni la Policía te pide que pagues online una multa de 50 euros, estás siendo víctima de una estafa!

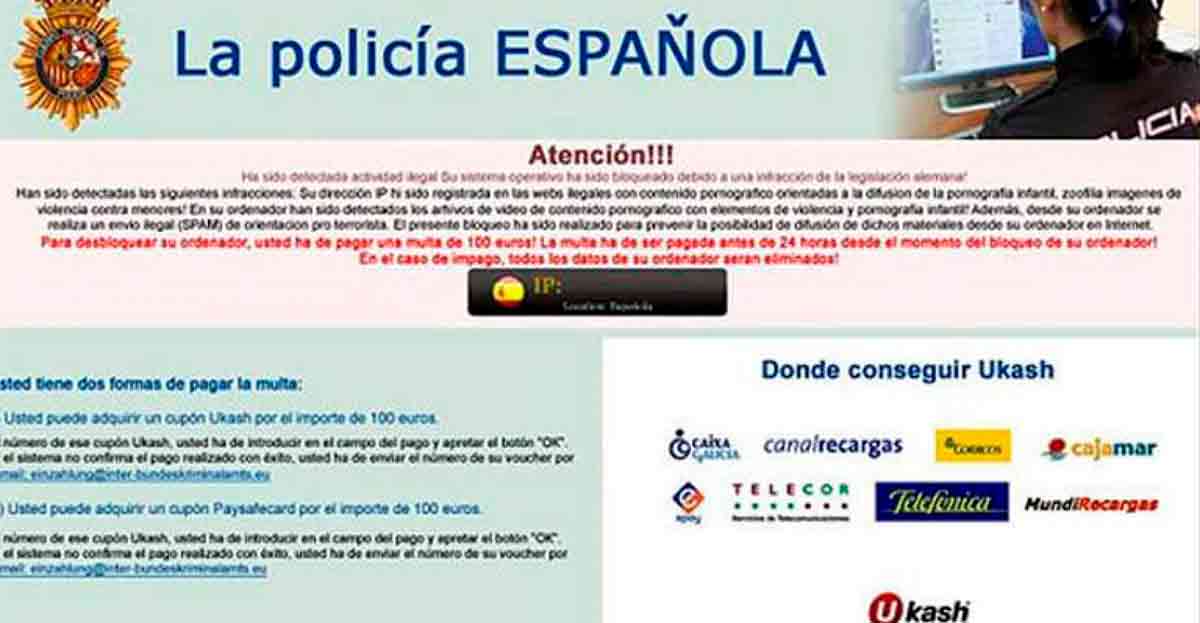

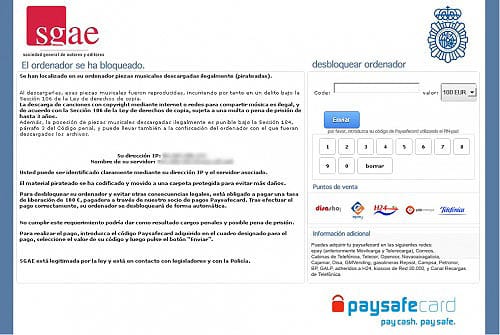

Algo le pasa al ordenador… no funciona… se ha bloqueado… ¿qué es este mensaje? La Policía Nacional acaba de alertar de una nueva estafa en Internet con una supuesta multa de la SGAE. Aparentemente bloquea el ordenador y solicita el pago de una multa de 50 euros por descargar piezas musicales ilegalmente. Este malware -distribuido de forma masiva también hace unas semanas- que en nombre de la Policía requería el pago de una sanción por acceder a páginas de pornografía infantil ha “mutado” ahora en un virus en el que supuestamente la Policía Nacional y la SGAE “confiscan” el ordenador y amenaza con consecuencias penales. Hoy, Día Mundial de Internet, la Policía Nacional recuerda que nunca se pone en contacto con los ciudadanos vía Internet para requerir el pago de multas.

La Policía Nacional alerta de un nuevo virus que bloquea el ordenador y solicita el pago de una multa de 50 euros por supuestamente haber descargado piezas musicales de forma ilegal. El malware bloquea el equipo infectado y exige abonar una multa mediante un mensaje presuntamente emitido en nombre de la Policía y de la SGAE. Los agentes han tenido conocimiento de esta nueva modalidad de estafa gracias a la colaboración de los tuiteros que avisaron, a través del perfil en Twitter @policia, de la existencia de este virus. Esta estafa es una “mutación” de otro envío masivo de correos maliciosos, que también en nombre de la Policía requiere el pago de 100 euros por acceder a páginas de pornografía infantil.

La Policía en ningún caso solicita pagos de multas

Esta difusión del software malicioso, realizada mediante técnicas de ingeniería social, tiene como objetivo hacerse con el control del ordenador para, una vez bloqueado el terminal, tratar de obtener un beneficio económico mediante pequeñas estafas. En esta ocasión, los ciberdelincuentes se hacen pasar por la Policía y la Sociedad General de Autores y Editores (SGAE) y comunican al usuario que ha descargado piezas musicales de forma ilegal. Informan también de las consecuencias penales de esta actividad y de la necesidad de pagar la citada sanción para desbloquear su PC y evitar otras sanciones.

Hoy, Día Mundial de Internet, la Policía Nacional recuerda que en ningún caso solicita el pago de multas por Internet. Si ya ha realizado el ingreso debe denunciarlo en una comisaría de Policía.

La Policía, que acaba de iniciar una campaña de comunicación para usar dispositivos móviles con seguridad, recomienda las siguientes medidas básicas para evitar infecciones de malware, debido a que las infecciones provocadas por virus informáticos se producen por varios motivos:

-no disponer de antivirus o no tenerlo actualizado

-no actualizar aplicaciones (sistema operativo, procesadores de texto, navegadores, etc.,)

-ejecutar programas desconocidos

-acceder a links acortados cuya procedencia o fiabilidad desconocemos

-navegar por páginas web inseguras

Malware que te bloquea el ordenador y te pide dinero para que puedas volver a recuperar tus datos

Un nuevo malware bloquea los archivos de los ordenadores y pide 69$ por la herramienta que permite desbloquearlos y, para demostrarte que la amenaza es real, los ciberdelincuentes te ofrecen una versión gratuita de la herramienta que permite recuperar 3 archivos, para así demostrar su eficacia.

El proveedor de seguridad BitDefender ha localizado un nuevo ejemplar de malware diseñado para bloquear y cifrar los archivos que encuentre en los ordenadores que infecte. Una vez hecho esto, muestra al usuario una web en el que se le explica cómo recuperar los archivos dañados: basta con pagar 69 dólares estadounidenses y descargarse la herramienta que permite desbloquear los archivos.

Para demostrar que la herramienta funciona, ofrecen al usuario la descarga de una versión gratuita de prueba de la misma que permite desbloquear los tres archivos que el usuario desee.

Este ejemplar de malware, detectado por BitDefender como Trojan.Crypt.VB.U, es lo suficientemente cuidadoso para no bloquear los archivos del sistema con extensiones. exe,. ini. sys. com,. bat. dll, msi. o ocx., garantizando así que el sistema siga funcionando. Después de todo, el ladrón necesita el equipo para ponerse en contacto con la víctima para que ésta pueda entregar el rescate exigido.

Este troyano, que se está propagando por correo electrónico y webs infectadas, es constantemente mejorado con nuevas variantes. Las nuevas versiones son más eficientes que las anteriores, puesto que sólo seleccionan y bloquean algunos archivos vitales de la carpeta de aplicaciones y no todos. Además, casi todas las carpetas que no son críticas son bloqueadas.

“Si bien el enfoque es inusual, el algoritmo de cifrado es poco sofisticado”, explica Jocelyn Otero Ovalle, Directora de Marketing de BitDefender para España y Portugal, que añade: “lo inquietante es ver lo baja que es la cifra que piden, pues significa que esperan a infectar a un gran número de usuarios y rentabilizar así el ataque. Por ejemplo, infectando a 1.000 personas ya juntarían 69.000 dólares, unos 53.000 euros“.

El Gobierno obligará a bloquear llamadas y SMS falsos para frenar estafas por suplantación de identidad

El Gobierno obligará a bloquear llamadas y SMS falsos para frenar estafas por suplantación de identidad

La app MiDNI ya está aquí: qué puedes hacer con el nuevo DNI digital

La app MiDNI ya está aquí: qué puedes hacer con el nuevo DNI digital

La Audiencia de Badajoz condena a Unicaja por un caso de phishing y refuerza la responsabilidad de la banca en fraudes digitales

La Audiencia de Badajoz condena a Unicaja por un caso de phishing y refuerza la responsabilidad de la banca en fraudes digitales

Cómo empezar una tienda online en España: guía inicial y primeros pasos a tener en cuenta

Cómo empezar una tienda online en España: guía inicial y primeros pasos a tener en cuenta